Skimmer virtuali sempre più diffusi, a rischio i dati delle carte di credito

[ZEUS News - www.zeusnews.it - 27-11-2019]

Chi usa le carte per i pagamenti e i prelievi sa che deve stare attento agli skimmer, apparecchi spesso mascherati da legittimi lettori (a volte sostituendo quelli dei Bancomat) che carpiscono i dati delle tessere, leggendoli dai chip o dalle bande magnetiche, per poi consegnarli a ladri e truffatori.

Fino a oggi, quello qui descritto era un pericolo limitato al solo mondo reale. Da qualche tempo in qua però stanno apparendo gli skimmer virtuali, che spesso fanno leva sulla fiducia degli utenti verso la sempre più diffusa autenticazione a due fattori.

Oggigiorno molte carte di credito offrono una sicurezza aggiuntiva per l'utente sotto forma di OTP, un codice valido una volta sola inviato via SMS al cellulare.

Quando si fa un acquisto, si inseriscono i dati della carta nel sito del venditore; quindi si viene rediretti su una pagina gestita dalla banca (o comunque dall'ente che ha emesso la carta) in cui inserire il codice OTP, per poi tornare al sito del venditore. In altri casi, soprattutto nei casi dei siti più piccoli, è l'intero pagamento che viene operato tramite una pagina gestita dalla banca stessa.

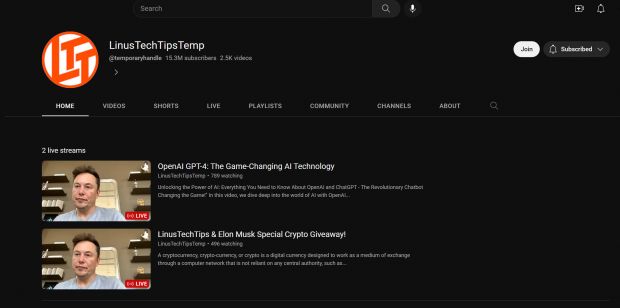

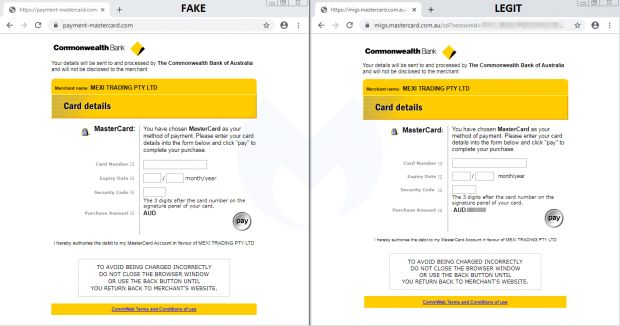

È in questo passaggio che si inserisce lo skimmer virtuale. Chi mette in atto la truffa deve innanzitutto violare il sito del venditore, aggiungendovi un particolare codice tramite il quale, anziché rinviare l'utente alla legittima pagina della banca per il pagamento, lo rimanda a una pagina che le somiglia soltanto (per quanto la somiglianza sia davvero notevole).

L'aspetto inganna l'utente, che è convinto di trovarsi davanti alla solita schermata in cui deve inserire i suoi dati, e così procede. Sfortunatamente, li sta invece consegnando all'ideatore della truffa, che si trova così in possesso di tutte le informazioni necessarie per usare a proprio piacimento la carta di credito.

Tutto ciò non è solo teoria. È già stato messo in pratica ai danni di un sito australiano (un negozio online costruito con il CMS Prestashop) che si appoggia alla Commonwealth Bank per la gestione del pagamento.

Il sito è stato violato e il codice aggiunto è stato non solo cifrato, ma fatto passare per una libreria di Google Analytics, così che non fosse immediatamente individuato a una prima occhiata.

Poi è stata creata una pagina del tutto identica a quella della Commonwealth Bank per l'inserimento dei dati della carta di credito; quando l'utente inseriva i dati, questi venivano consegnati all'hacker autore di tutto ciò; poi il browser veniva portato alla pagina corretta, quella della banca, per completare il pagamento dell'acquisto, così da minimizzare i sospetti (a parte la necessità di inserire nuovamente i dati della carta).

Se per difendersi da uno skimmer fisico, come quello che può capitare di trovare applicato ai Bancomat, è sufficiente provare a smuovere il lettore, difendersi da uno skimmer virtuale è un po' meno immediato: bisogna innanzitutto verificare l'URL della pagina di gestione del pagamento, e accertarsi che appartenga alla società che ha emesso la carta e non sia semplicemente simile a esso.

A titolo di esempio, di seguito riportiamo una lista di URL che sembrano legittimi, ma sono in realtà indirizzi fasulli e fraudolenti:

- payment-mastercard.com

- google-query.com

- google-analytics.top

- google-smart.com

- google-smart.com

- google-payment.com

- jquery-assets.com

- sagepay-live.com

- google-query.com

- payment-sagepay.com

- payment-worldpay.com

In caso di dubbio, è sempre bene telefonare al supporto tecnico del servizio: meglio una verifica in più che rimanere vittime di un raggiro.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 9)

28-3-2023 15:41

1-12-2019 17:55

28-11-2019 19:28

28-11-2019 11:14

27-11-2019 13:39

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Multimedia:

VLC - Goooooooooogle:

rendere un sito attendibile - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F