Vulnerabilità in Office 365

Poche righe di codice consentono a qualunque utente di ottenere i diritti di amministratore.

[ZEUS News - www.zeusnews.it - 22-01-2014]

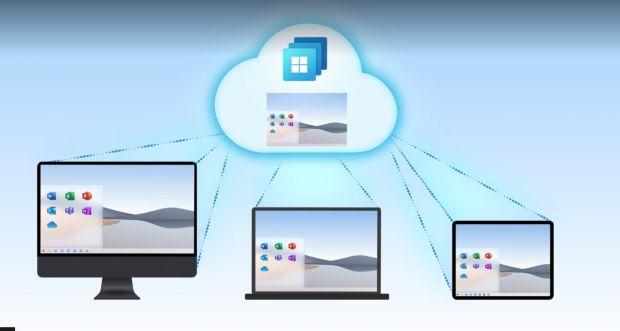

Una falla che permette a qualunque utente di Office 365 di ottenere i privilegi di Amministratore e controllare l'intero ambiente aziendale non è certo un problema da prendere sottogamba.

La scoperta di tale bug è avvenuta lo scorso 16 ottobre a opera di Alan Byrne, dipendente di Cogmotive, il quale ha immediatamente provveduto ad avvisare Microsoft. L'articolo continua qui sotto.

In pratica il bug consisteva nella mancata validazione, da parte del Portale di amministrazione di Office 365 dei nomi utente e delle informazioni sulla posta elettronica attinti da Windows Azure Active Directory.

Byrne ha scoperto che era possibile modificare le informazioni mostrate nel campo Display Name in maniera tale da includere alcune istruzioni attendendo che un amministratore (senza nemmeno dover cliccare su qualcosa, ma semplicemente aprendo la pagina) le eseguisse: così è riuscito a creare un nuovo account con i permessi di amministrazione. L'articolo continua dopo il video.

Il lato positivo di tutta questa storia è che, almeno per quanto riguarda questo bug, ci si può rilassare: lo scorso 19 dicembre Microsoft lo ha corretto.

La notizia s'è diffusa soltanto adesso perché solo a metà gennaio Alan Byrne ha ricevuto da Microsoft l'autorizzazione a rivelare l'esistenza della falla e i dettagli dell'exploit.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Multimedia:

Convertire i video in immagini - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni