Crackare il Gsm in mezz'ora

Le reti Gsm per cellulari usano una crittografia così debole da potersi crackare in breve tempo.

[ZEUS News - www.zeusnews.it - 26-02-2008]

Alle conversazioni telefoniche affidiamo parti spesso importanti della nostra vita, spesso pensando che le informazioni che trasmettiamo restino tra noi e il nostro interlocutore. Tuttavia, intercettazioni a parte, quando usiamo il telefonino non siamo particolarmente protetti.

La telefonia Gsm affida la propria protezione a uno metodo crittografico a 64 bit noto come A5/1, del quale sono note da tempo alcune debolezze. La pericolosità delle vulnerabilità, però, non veniva considerata particolarmente elevata perché le attrezzature utili per poterle sfruttare avevano finora un costo molto elevato.

Adesso, invece, alla recente Black Hat Conference è stato dimostrato come procedere al crack di A5/1 in soli 30 minuti con un equipaggiamento che costa soltanto 1.000 dollari. Oppure, in alternativa, usando un'attrezzatura del valore di 100.000 dollari la procedura richiere 30 secondi appena.

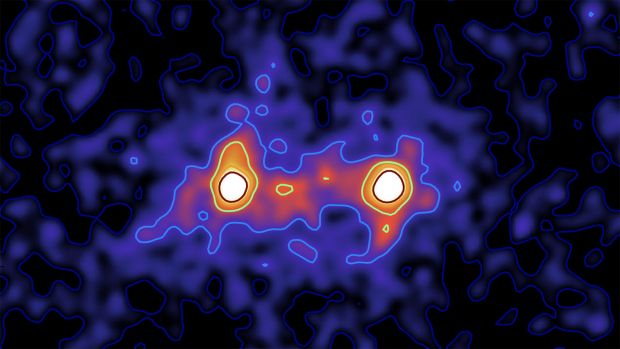

Durante la conferenza, inoltre, si è parlato anche delle molte debolezze associate alle comunicazioni via Gsm e alle Sim in particolare. Tra gli altri problemi, l'invio in chiaro da parte di ogni Sim di un identificatore univoco e la capacità di far girare una Java Virtual Machine. Quest'ultima è infatti accessibile agli operatori: un attaccante potrebbe installare un'applicazione sul cellulare di una vittima senza che questa nemmeno se ne accorga.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 6)

13-3-2008 20:36

26-2-2008 14:05

26-2-2008 12:46

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.

al_pacino